快速开始

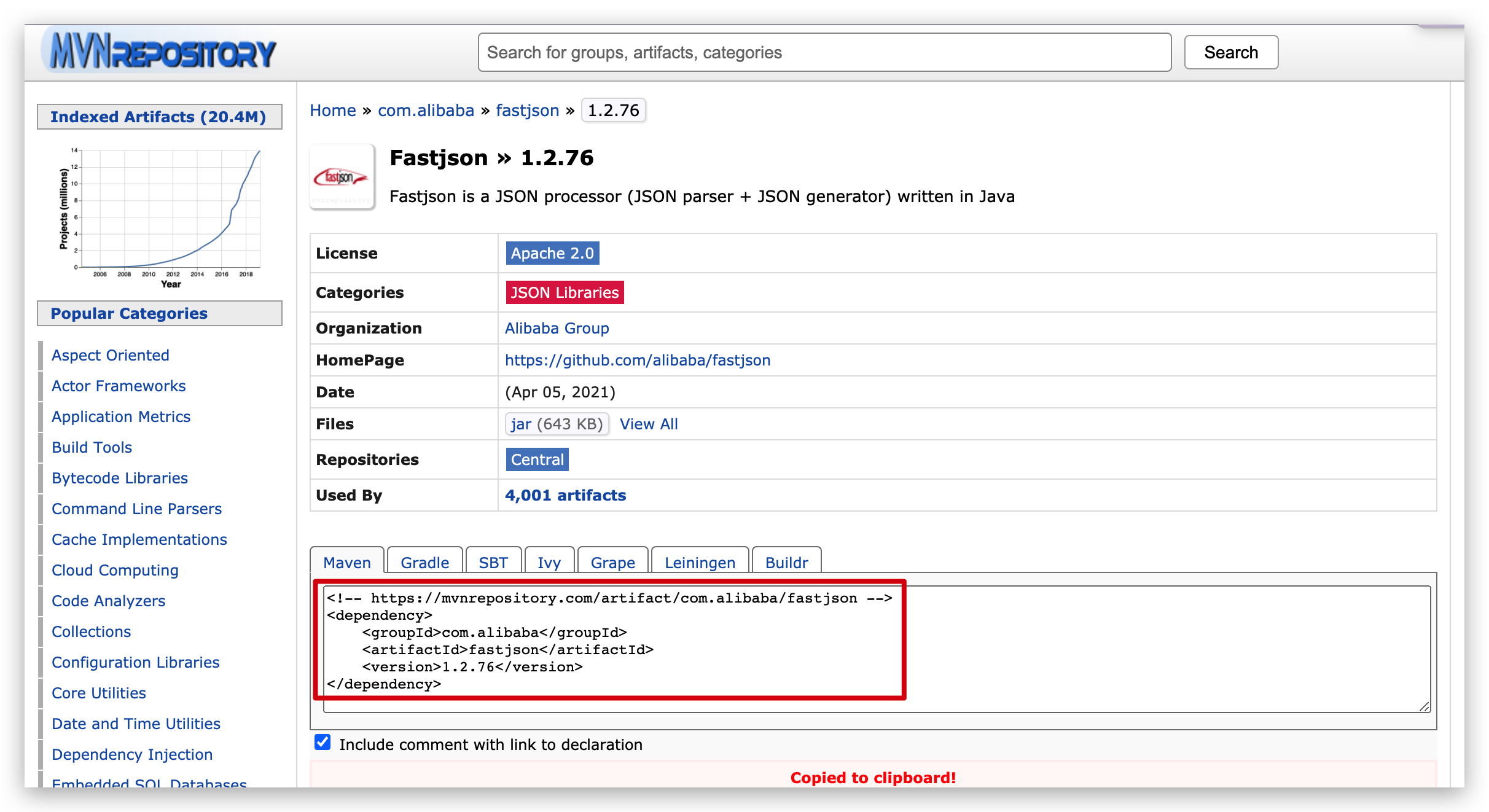

本文以示例制品 fastjson 作为扫描对象,若项目内已有制品,可以直接进行扫描。

得益于 CODING 制品代理功能,在拉取制品至本地时将自动上传至制品仓库。点击示例制品获取相关信息,若不清楚如何使用 Maven 制品仓库,请参考 快速开始。

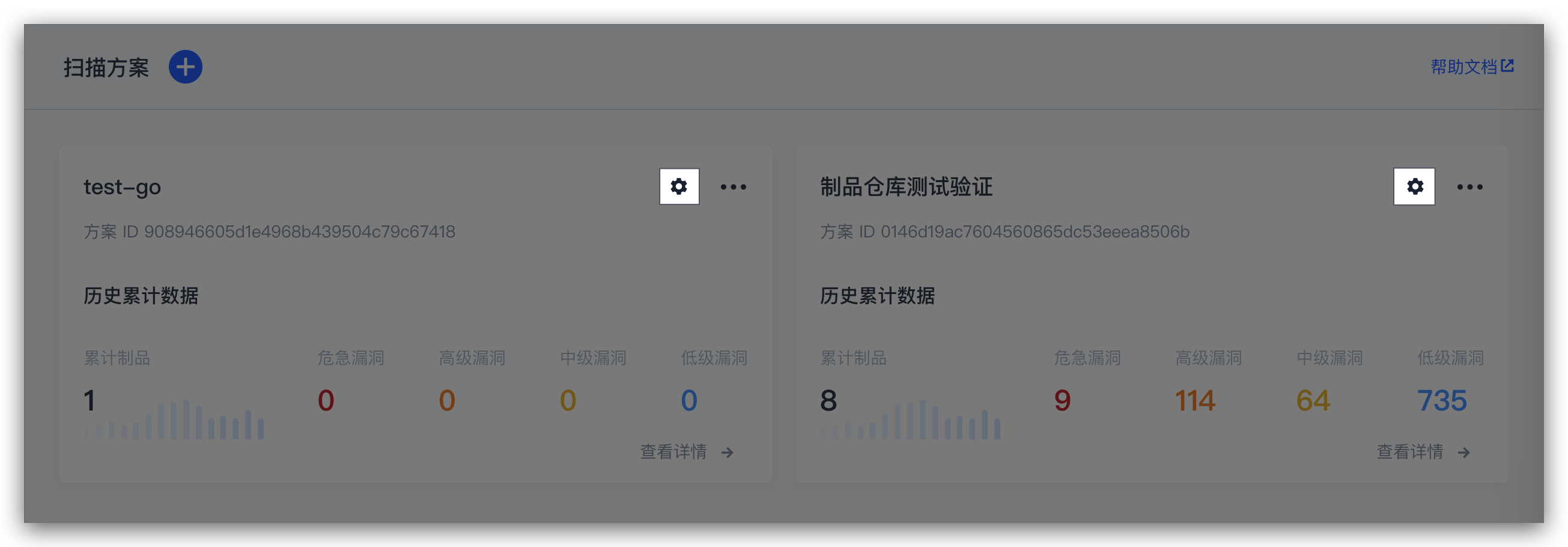

1. 创建扫描方案

前往【制品管理】->【制品扫描】,点击左上角的蓝色 + 号创建一个新的扫描方案,输入扫描方案名称、描述、扫描规则和质量红线标准,即可完成创建。

方案类型

扫描方案支持安全漏洞扫描与移动端安装包质量检查两种类型;使用安全漏洞扫描类型能够筛选漏洞等级与 CVE 漏洞白名单。移动端安装包质量检查方案由「腾讯云安装包质量检查 IPT」提供主要能力,点击了解详情。

扫描规则

扫描规则决定了该扫描方案中能够被检查出来的漏洞。若仅勾选了「高危」的漏洞等级,则其他等级的漏洞将不会被统计,即使存在高于「高危」等级的漏洞也不会被纳入检查。

CVE 漏洞白名单

用于在扫描过程中忽略特定类型的漏洞。你可以给某种类型的漏洞定义一个 CVE 漏洞编号并在白名单处填写,若制品存在 CVE-2020-9794 类型的漏洞则不会被纳入统计范围,点击查看 CVE 漏洞收录。

⚠️ 在扫描过程中,漏洞扫描仅会在扫描规则中勾选的等级范围中进行,其他等级均会被过滤,然后才会判断 CVE 漏洞白名单中规定的具体漏洞编号。例如用户在漏洞扫描中只选择了 “危急” 的漏洞等级,而又在 CVE 漏洞白名单中填入了一个 “低危” 等级的漏洞,此等级的漏洞会被忽略。

高级选项

在高级配置中可以自动禁止未扫描完成 / 存在质量问题的制品被下载,防止存在漏洞的制品被意外使用。

2. 编辑扫描方案

对于已创建的扫描方案,点击右上角的「设置」或「规则配置」进入设置页面。

您可以在此处编辑方案名称或描述、查看重新勾选扫描规则中的漏洞等级和质量红线标准。

3. 触发扫描方案

扫描方案支持自动与手动两种触发方式。

自动扫描

点击右上角的 ··· 按钮,进入方案应用页,您可以在此处配置自动触发扫描方案。

打开自动扫描开关后,当前方案所应用的制品仓库有更新时将自动触发扫描。扫描筛选默认为「全部」,即任一制品仓库有更新时会自动触发此扫描方案。

勾选「按条件筛选」后可以为扫描方案设置应用范围与触发条件。例如下图,当 pypi-go 和 write-go 制品仓库有任何制品更新时就会自动触发该扫描方案。

你还可以对扫描方案添加更加细致的制品筛选条件,如下图当 test 制品的 release 版本有更新时,将对此制品单独进行扫描。

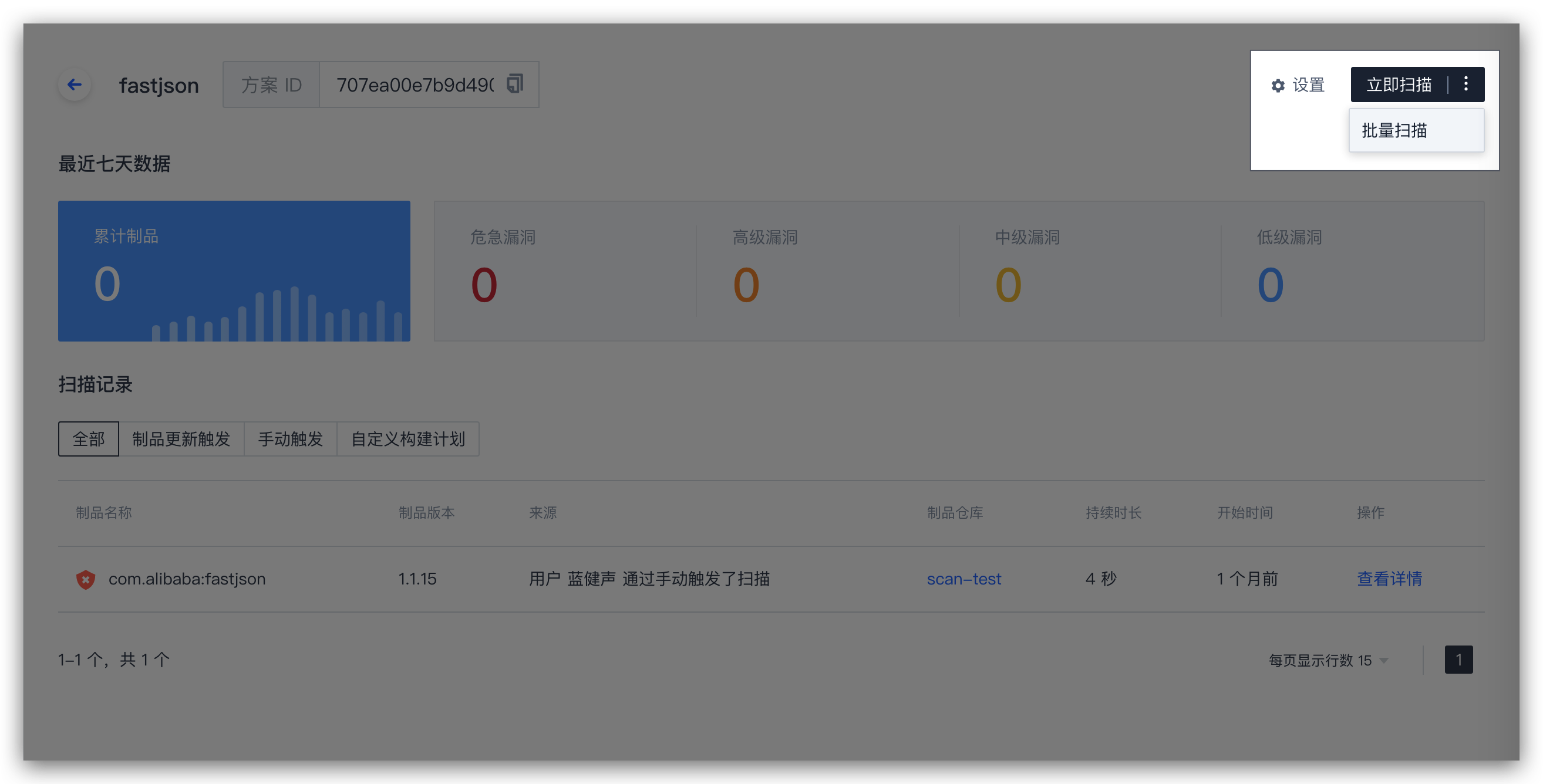

手动扫描

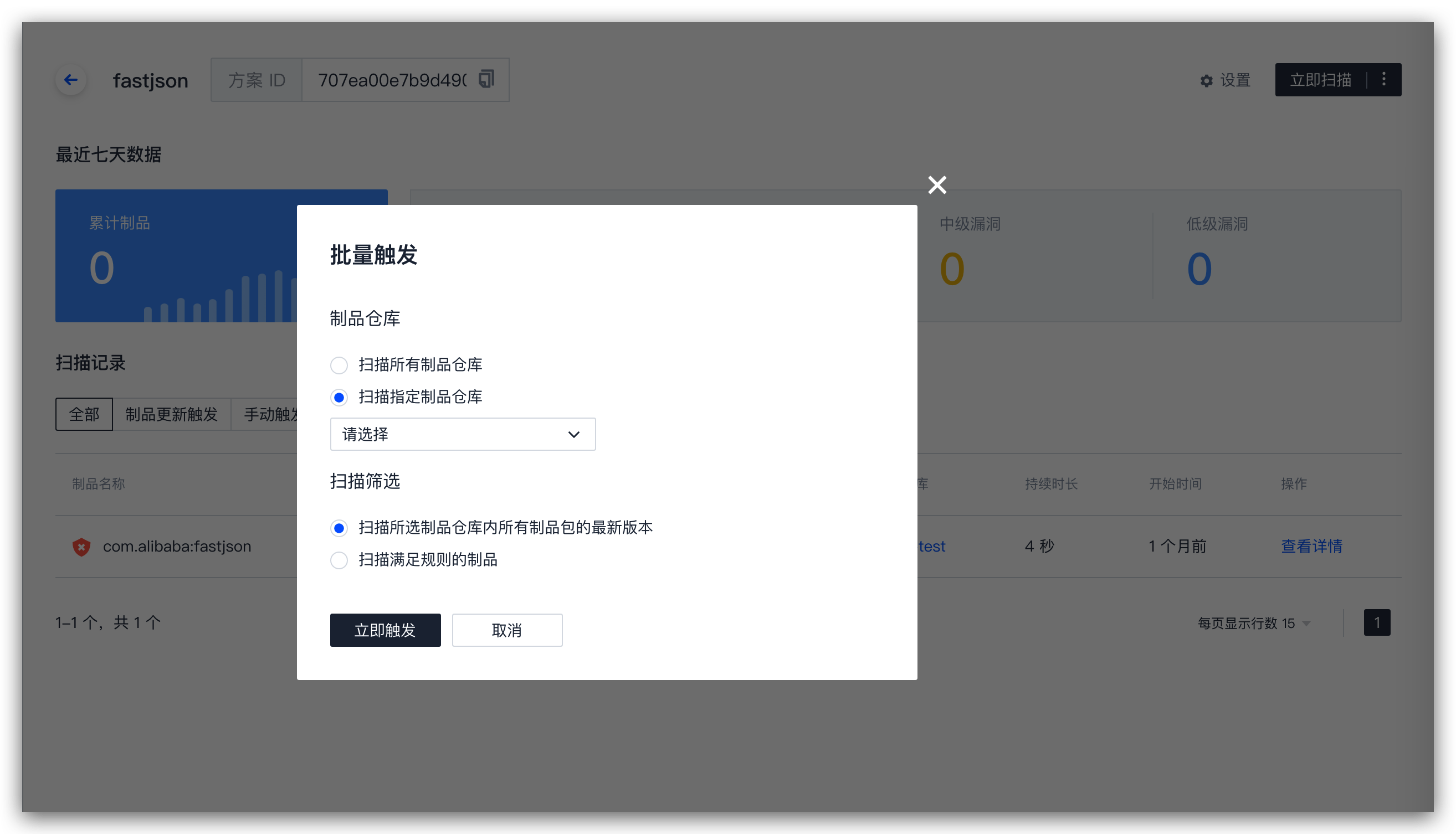

有三种手动触发扫描的方式:触发单个扫描方案、批量触发制品扫描与在持续集成流水线中添加制品扫描。

点击扫描方案右上角的批量扫描可以在全部制品仓库中执行扫描,或设置扫描范围与扫描筛选条件。

在持续集成流水线中也支持手动添加制品扫描单元。

4. 分析扫描结果

图标标识

各标示结果的图标意义:

将鼠标移至标示处将会弹窗扫描结果。

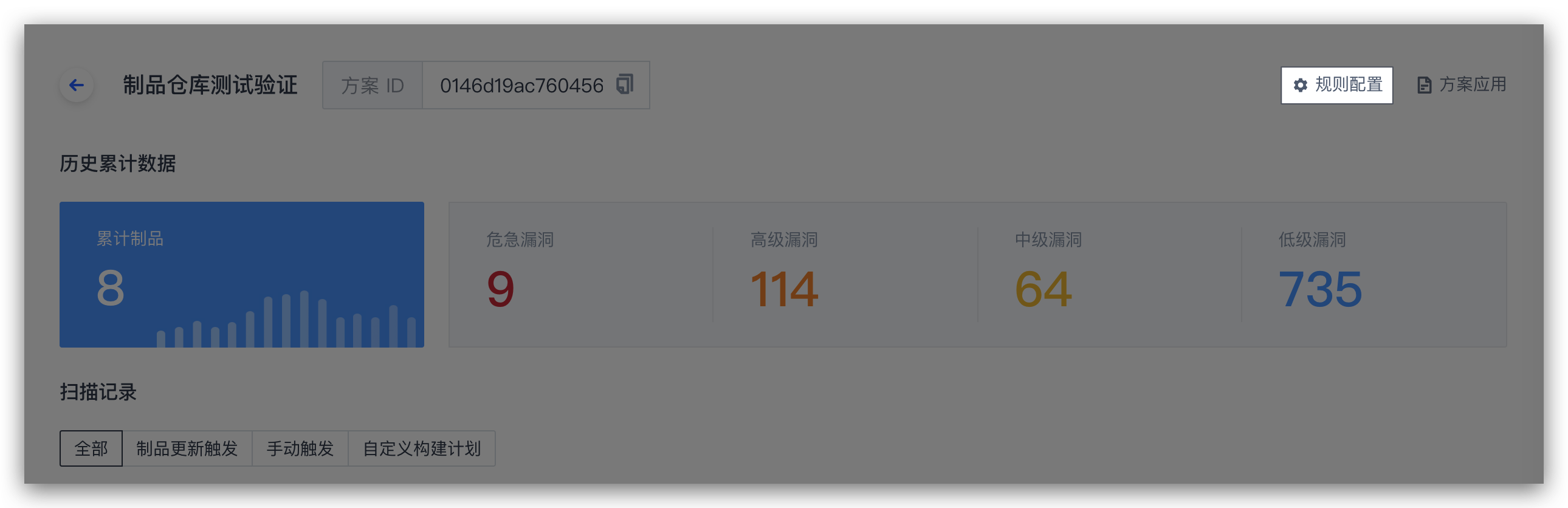

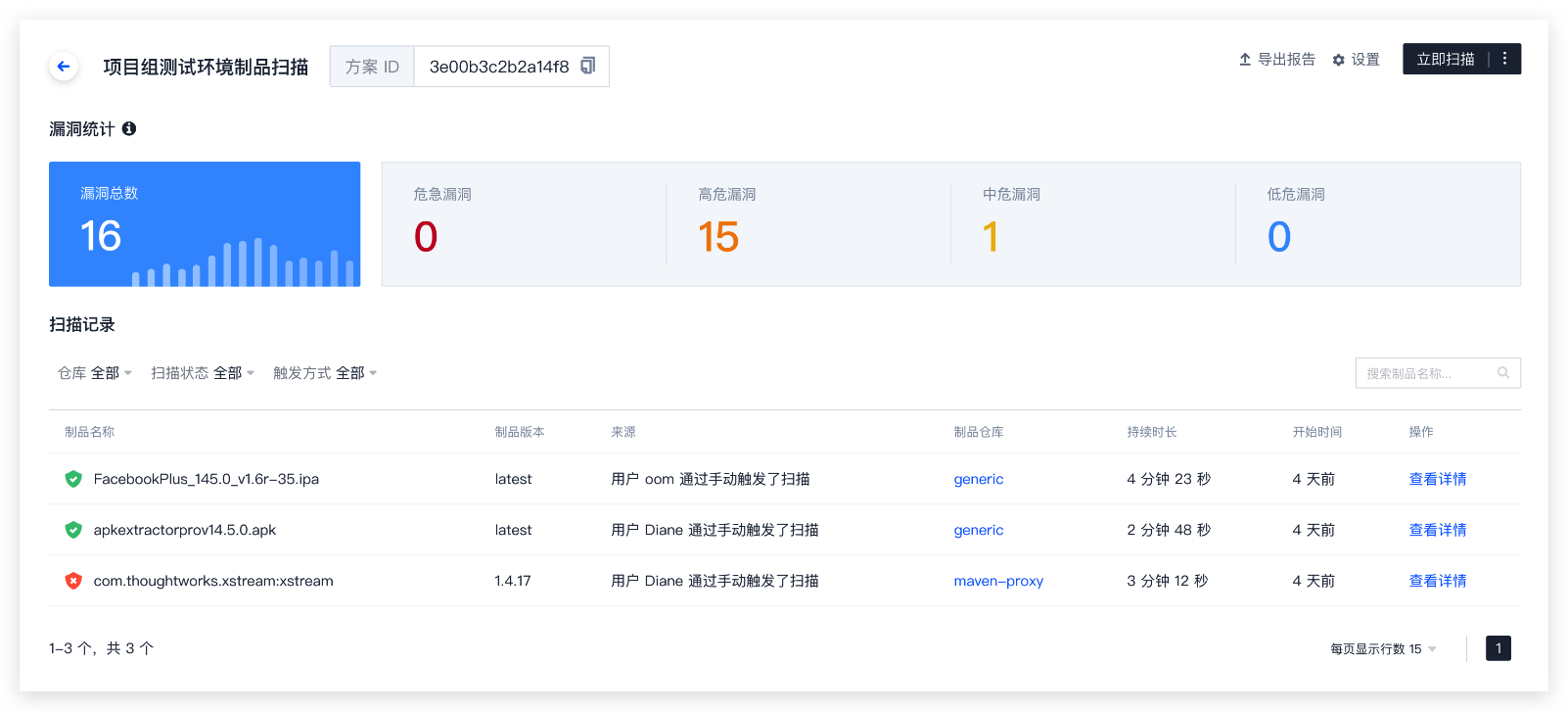

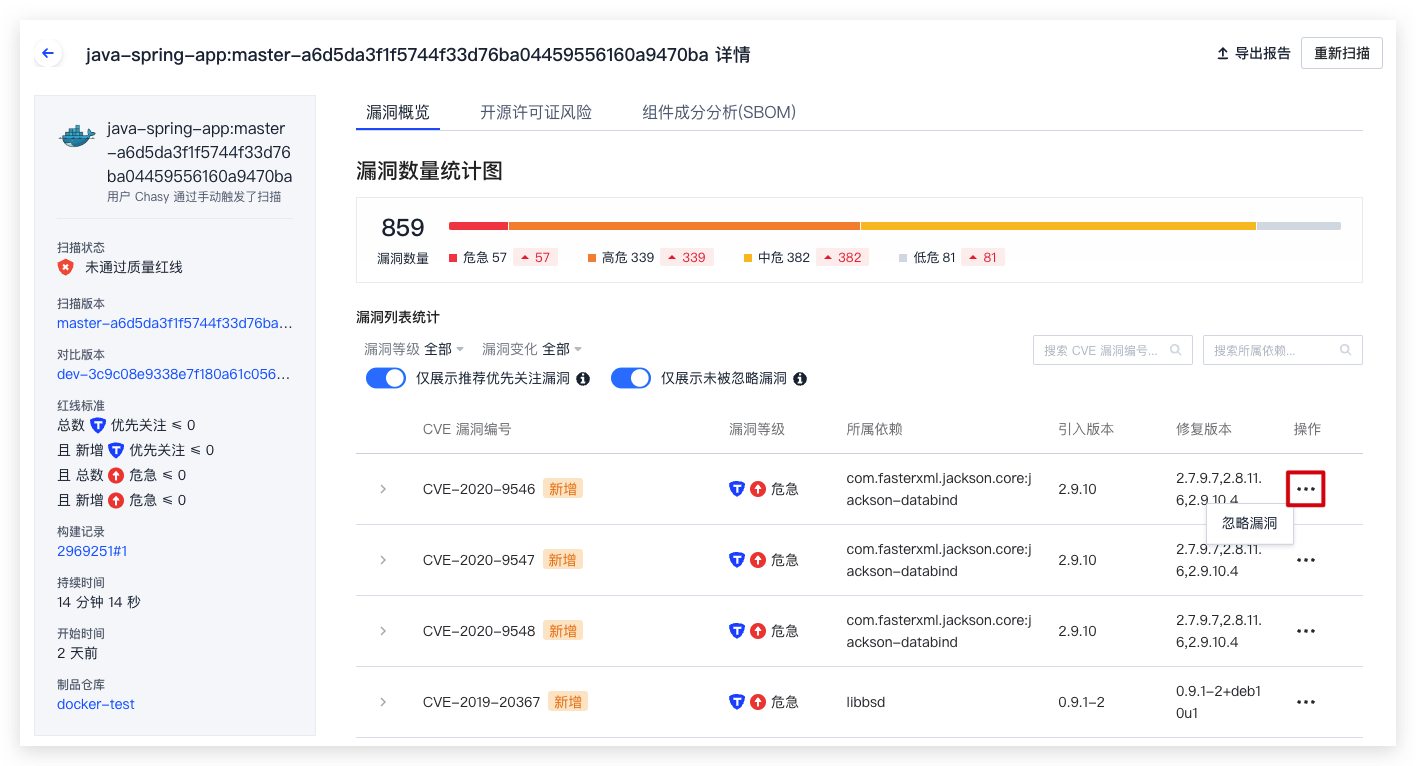

查看扫描结果

进入扫描方案详情,您可以看到该扫描方案被应用的所有历史累计数据和扫描记录。

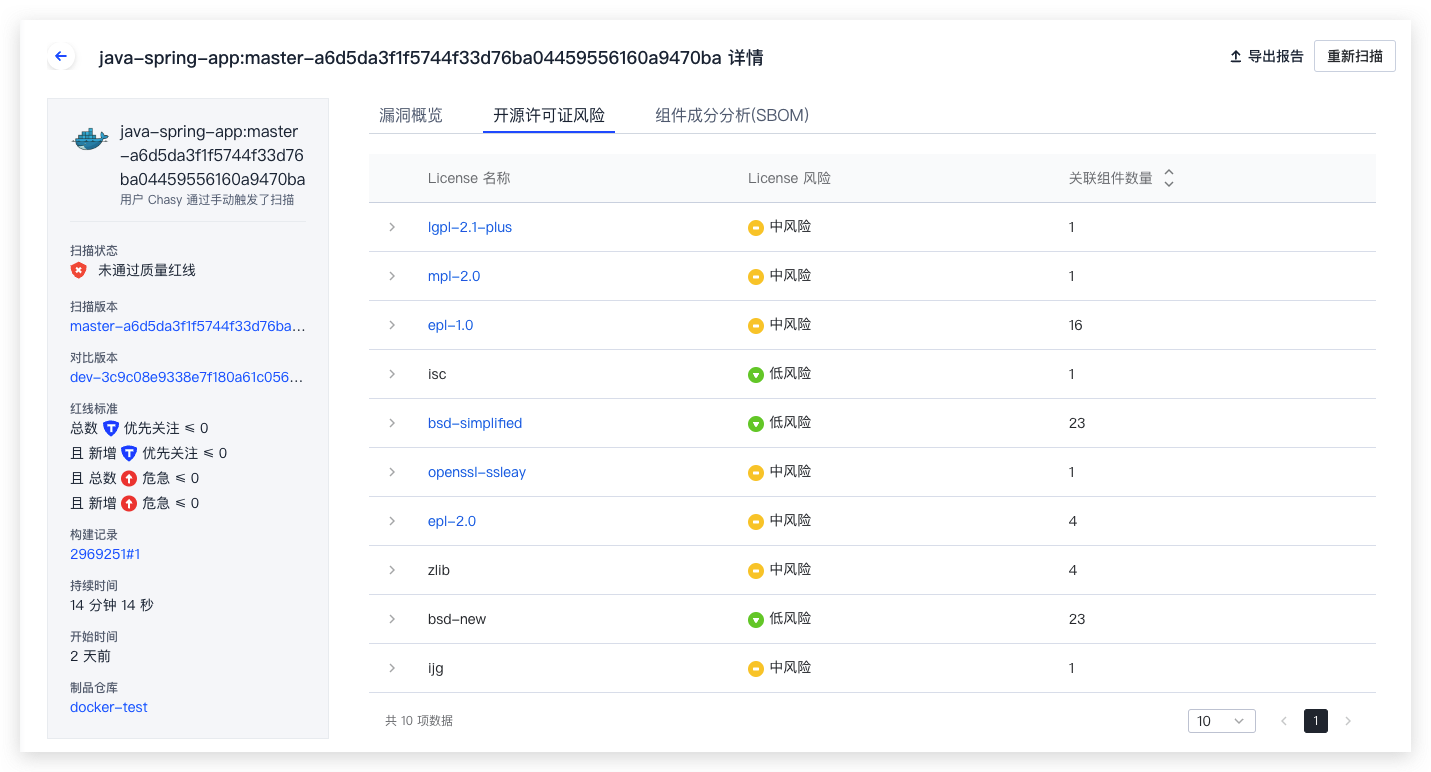

开源许可证风险

点击“开源许可证风险”按钮可以查看该制品所有组件的开源 license 名称、风险等级、来源信息与关联组件等。

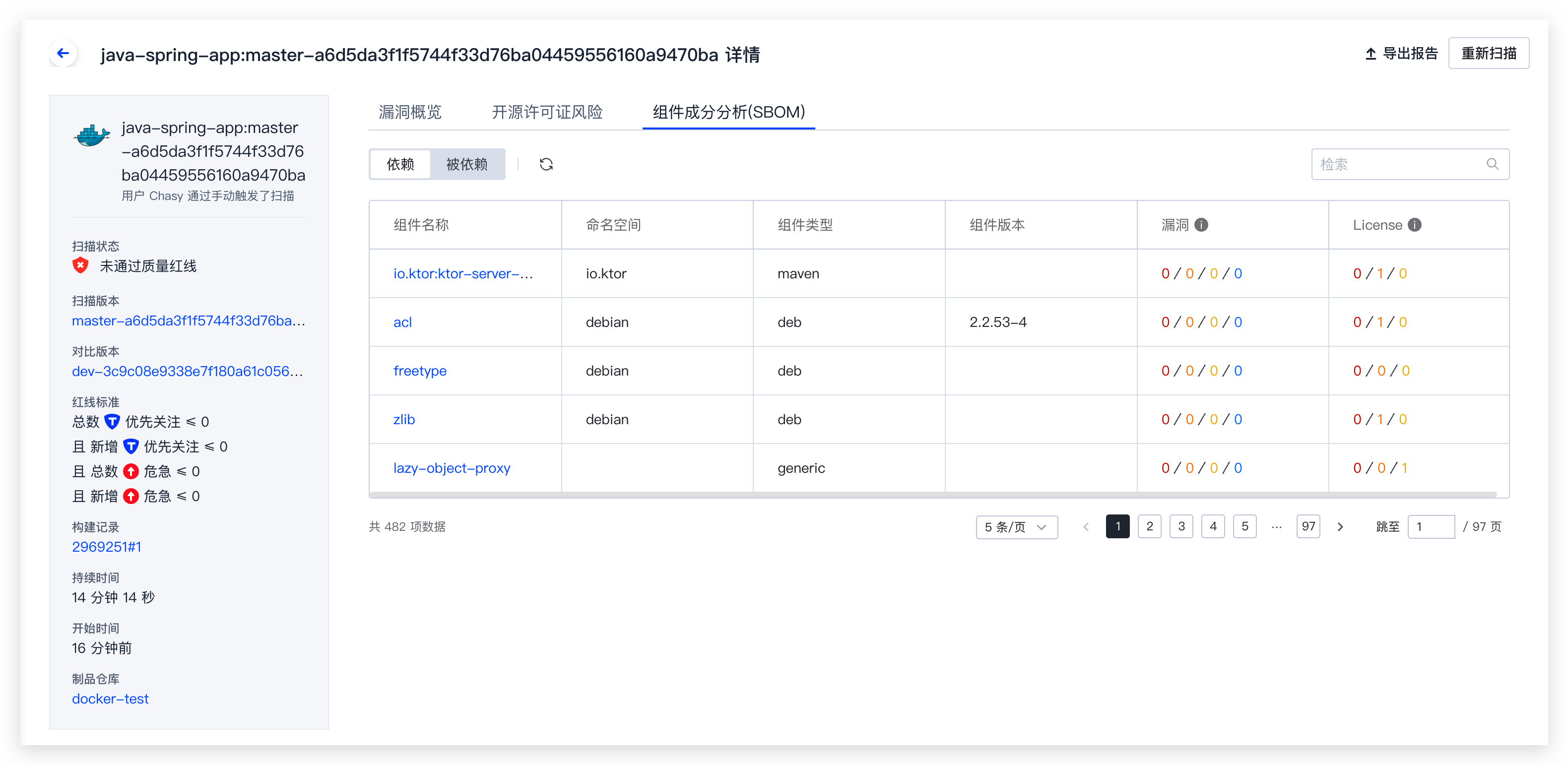

组成成分分析(SBOM)

目前仅针对 Generic, Maven, Docker, npm 类型制品提供分析功能。

组成成分分析(SBOM) 功能可以帮助企业分析制品中的依赖组件,并提供各组件的版本、漏洞、license 统计等信息。与此同时,系统还会分析制品与依赖的关联关系,包括组件依赖的组件及组件所关联的制品,为软件供应链风险追溯和安全治理提供有效依据。

5. 解决漏洞并记录

点击“查看详情”或制品名称即可查看该制品版本的漏洞详情。详情页展示了所有漏洞的详细信息,包括漏洞编码、等级、所属依赖、版本、修复建议等。

针对已暴露的漏洞,你可以按照漏洞概览中的修复建议进行漏洞修复。

若漏洞并不会造成较为严重的后果,可以将其记录为“忽略”。

若希望上手扫描更多制品,请阅读此文档。

2023-08-16最近更新

2023-08-16最近更新在阅读中是否遇到以下问题?*

您希望我们如何改进?*

如果您希望得到回复,请留下您的邮箱地址。